Cambiar el puerto SSH en Linux: guía completa para mejorar la seguridad del servidor

El protocolo SSH (Secure Shell) es uno de los métodos más utilizados para administrar servidores Linux de forma remota. Por defecto, SSH utiliza el puerto 22, lo que lo convierte en uno de los principales objetivos de ataques automatizados y bots de fuerza bruta que escanean internet constantemente.

Una de las medidas básicas para mejorar la seguridad de un servidor es cambiar el puerto SSH por defecto a otro distinto. Aunque no sustituye a otras medidas de seguridad, sí reduce considerablemente el número de intentos de acceso no autorizados.

En esta guía técnica aprenderás cómo cambiar el puerto SSH en Linux paso a paso, cómo comprobar que funciona correctamente y qué ajustes adicionales debes realizar en el firewall.

¿Por qué cambiar el puerto SSH?

Cambiar el puerto SSH no elimina completamente los ataques, pero reduce drásticamente el ruido y los intentos automáticos de acceso.

Principales ventajas:

- Reduce ataques de fuerza bruta automatizados

- Disminuye el volumen de logs de intentos fallidos

- Añade una capa adicional de seguridad

- Hace tu servidor menos visible para bots que escanean el puerto 22

Esto es especialmente importante en VPS o servidores dedicados expuestos directamente a internet.

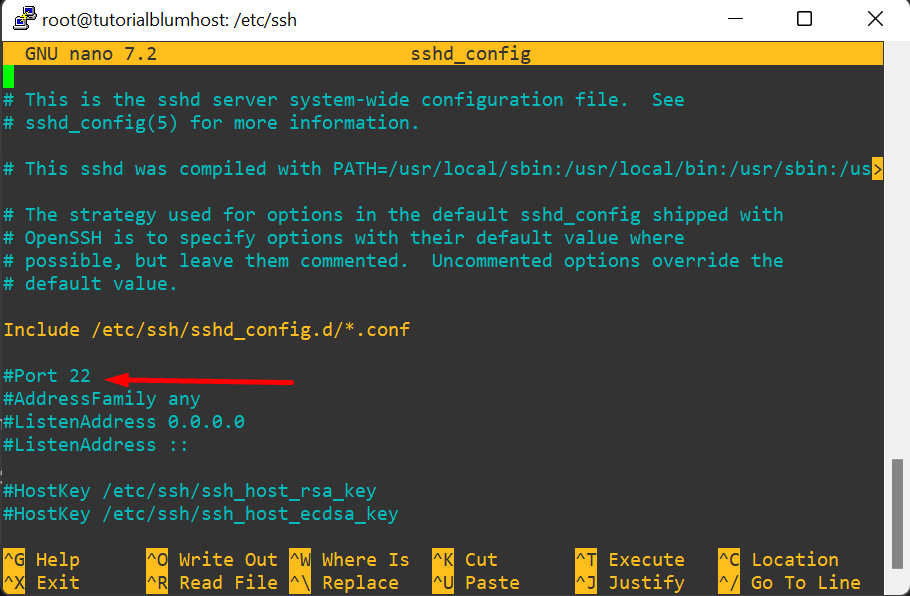

Paso 1: Editar la configuración de SSH

El archivo de configuración del servidor SSH se encuentra en:

/etc/ssh/sshd_config

Ábrelo con privilegios de administrador:

sudo nano /etc/ssh/sshd_config

Busca la línea:

#Port 22Descoméntala y cambia el puerto por otro, por ejemplo:

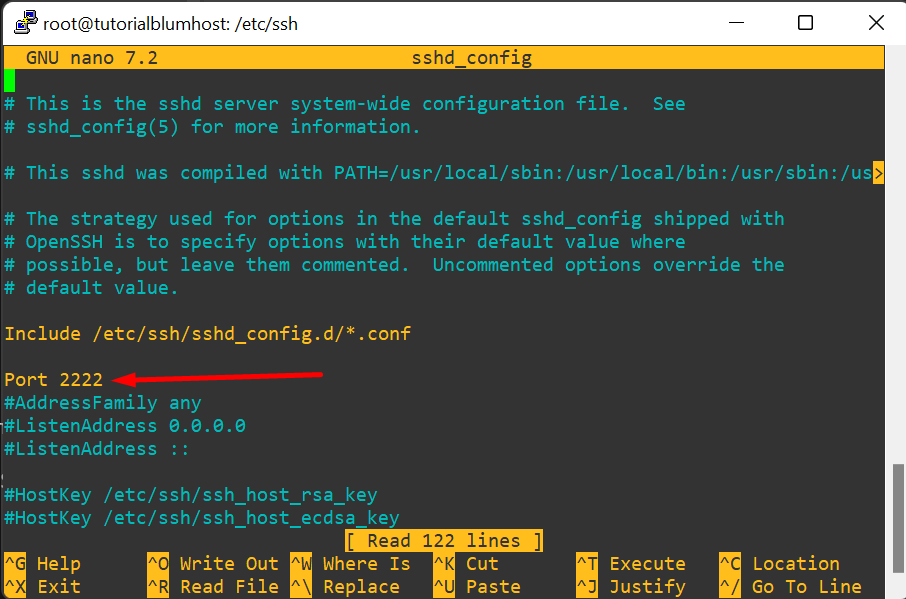

Port 2222Puedes elegir prácticamente cualquier puerto entre 1024 y 65535, siempre que no esté siendo utilizado por otro servicio.

Ejemplo recomendado:

Port 2222Guarda el archivo. Quedaría tal que así:

Paso 2: Abrir el nuevo puerto en el firewall

Antes de reiniciar SSH, debes permitir el nuevo puerto en el firewall o perderás el acceso al servidor.

Si usas UFW (Ubuntu / Debian)

sudo ufw allow 2222/tcp

Opcionalmente puedes cerrar el puerto 22 después:

sudo ufw delete allow 22/tcp

Si usas FirewallD (CentOS / AlmaLinux / Rocky)

sudo firewall-cmd --permanent --add-port=2222/tcp

sudo firewall-cmd --reload

Si usas iptables

sudo iptables -A INPUT -p tcp --dport 2222 -j ACCEPT

Paso 3: Reiniciar el servicio SSH

Ahora reinicia el servicio para aplicar los cambios.

En sistemas modernos:

sudo systemctl restart ssh.service

o

sudo systemctl restart sshd

Paso 4: Probar la conexión

Antes de cerrar tu sesión actual, abre una nueva terminal y prueba el acceso.

ssh usuario@IP -p 2222

Ejemplo:

ssh root@192.168.1.10 -p 2222

Si puedes acceder correctamente, el cambio se ha aplicado con éxito.

Paso 5: Desactivar el puerto 22 (opcional pero recomendado)

Una vez confirmado que todo funciona, puedes eliminar la regla del puerto 22 del firewall para evitar accesos por el puerto por defecto.

Ejemplo en UFW:

sudo ufw delete allow 22/tcp

Recomendaciones adicionales de seguridad SSH

Cambiar el puerto es útil, pero no debe ser la única medida de seguridad. Se recomienda combinarlo con otras configuraciones:

1. Desactivar acceso root

En el archivo sshd_config:

PermitRootLogin no

2. Usar autenticación por clave SSH

Generar clave en tu equipo:

ssh-keygen

Copiar al servidor:

ssh-copy-id usuario@IP

3. Instalar Fail2Ban

Fail2Ban bloquea automáticamente IPs que realizan múltiples intentos fallidos de acceso.

Instalación:

sudo apt install fail2ban

4. Limitar intentos de login

En sshd_config:

MaxAuthTries 3

Problemas comunes al cambiar el puerto SSH

No puedo conectarme después del cambio

Normalmente ocurre por:

- El firewall bloquea el nuevo puerto

- No se reinició correctamente el servicio SSH

- Se cerró la sesión antes de probar la nueva conexión

Por eso siempre se recomienda probar en otra terminal antes de cerrar la sesión actual.

Conclusión

Cambiar el puerto SSH es una medida sencilla pero efectiva para mejorar la seguridad de un servidor Linux. Aunque no sustituye a configuraciones avanzadas, ayuda a reducir ataques automatizados y mantener tu servidor más protegido.

Combinado con claves SSH, Fail2Ban y una correcta configuración del firewall, puedes aumentar significativamente la seguridad de cualquier VPS o servidor dedicado.

💡 En BlumHost ofrecemos VPS Linux optimizados para máxima seguridad y rendimiento, con soporte técnico especializado para ayudarte a proteger tu infraestructura.